SMS-фаєрволи — незамінні інструменти для захисту мережі і прибутків мобільних операторів. Проте, оскільки методи шахраїв постійно розвиваються та змінюються, ваші зусилля із захисту мережі також потрібно адаптувати. У цій статті ми розглянемо п’ять ключових практик, які допоможуть вам отримати максимум від вашого фаєрволу.

Чітке розділення трафіку

Розділення P2P та A2P — основна функція міжмережевого екрана. Фаєрволи не лише захищають від спаму і шахраїв, але й допомагають монетизувати обмін повідомленнями. Та аби цей процес проходив гладенько, необхідно вжити відповідних заходів.

Сегментація й ідентифікація повідомлень за джерелами дозволяє фаєрволу швидко розпізнавати трафік, що надходить серійними маршрутами.

До того ж, слід розуміти різницю між місцевим і міжнародним трафіком. Через комерційні відносини, на яких побудований транзит, і мережеві ресурси, міжнародний трафік цінніший за місцевий. Окрім того, корисність для брендів у них також різниться. Відповідно, міжнародний трафік повинен мати вищий тариф, ніж місцевий.

Без чіткої сегрегації трафіку оператор мобільного зв’язку ніколи не отримає повну вартість свого трафіку обміну повідомленнями, оскільки значна його частина може бути оцінена за суттєво нижчою ціною, будучи помилково сприйнятою як місцевий трафік. Однак навіть коли оператори розрізняють ці два типи трафіку, вони все одно можуть не розділяти їх на чіткі «потоки».

Фактично, сегрегація трафіку може досягатися шляхом управління типами з’єднань, до яких має доступ кожен вид трафіку. Таким чином, залежно від використовуваного протоколу ви можете розділити трафік на чітко визначені типи, що дає можливість відстежувати джерела трафіку і потенційні маніпуляції шляхом аналізу даних.

І останнє, що варто враховувати, — щоб розділяти міжнародні й місцеві SMS-повідомленнями, потрібно розуміти їхні відмінності. Оскільки для надійного визначення походження трафіку не можна просто покладатися на глобальні заголовки чи ІР-адреси, спочатку вам слід зв’язати ці ідентифікатори з певним сервісом, з’ясувати, де він базується і звідки цей сервіс відправляє свої повідомлення. Що підводить нас до…

Ретельне тестування

Режим ґрунтовного тестування знаходить слабкі сторони мережі, що мають вкрай важливе значення на початку проєкту монетизації, коли задаються суворі правила фільтрування трафіку. Безперервне тестування дає ще більш детальну картину загроз, демонструючи будь-які зміни в тенденціях трафіку.

Маніпулювання ідентифікаторами відправника, використання недостатньо захищених P2P-з’єднань чи SIM-ферм застосовуються з ціллю обійти ваш фаєрвол і збільшити прибуток зловмисників.

Тому широка база даних міжнародних сервісів і способів маніпуляцій дозволяє визначати пріоритетність найбільш актуальних для бізнесу оператора сервісів.

Використання бази даних знаних міжнародних сервісів та унікального змісту повідомлень, пов’язаних з кожним із них, допомагає боротися з маніпуляціями, полегшуючи виявлення відхилень у вмісті повідомлень і глобальних заголовках, ідентифікуючи випадки потенційно некоректної маршрутизації трафіку. У поєднанні із власними інсайтами оператора та обліком його пріоритетів це допомагає точно налаштувати SMS-фаєрвол. Оскільки загрози постійно змінюються, постійне тестування й звітність стають незамінними в процесі монетизації.

Налаштування правильного набору правил і постійне управління SMS-фаєрволом

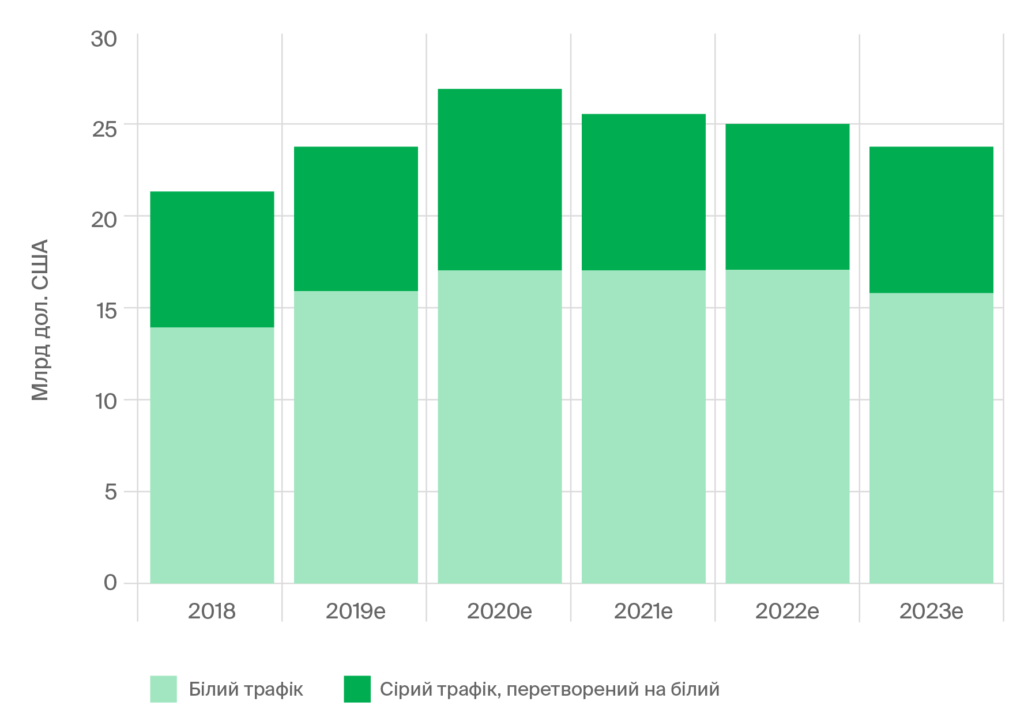

Коли трафік досягає фаєрволу, ситуація може стати доволі хаотичною — особливо якщо врахувати складність маршрутизації повідомлень і багаточисельні способи шахрайства, до прикладу, сірі маршрути. Відповідно, одна із місій фаєрволу — організувати весь вхідний трафік за допомогою дієвого переліку правил.

Ми вже зробили перші кроки, розділивши трафік на А2Р, Р2Р і Р2А, а також на національний і міжнародний. Наступний очевидний крок — відсіювання спаму. Необхідно розробити правила блокування нелегального трафіку, і цей варіант дещо складніший: вам потрібно знати методи обходу і маніпуляції, що застосовуються шахраями; до того ж, вони можуть різнитися на окремих ринках.

Варто зазначити, що самого лише розгортання фаєрволу недостатньо для повного захисту мережі. Усунення сірих маршрутів і вирішення проблеми нетарифікованого трафіку потребують правильного налаштування міжмережевого екрана. Це передбачає постійне оновлення правил і реконфігурацію фаєрволу в процесі виникнення нових загроз. Оскільки шахраї постійно шукають слабкості та незахищені маршрути, необхідно постійно оновлювати правила фаєрволу.

Захист прибутків за допомогою машинного навчання

Машинне навчання — це насамперед пошук закономірностей, а це означає, що машина, натренована належним чином, може бути інструментом для виявлення шахрайства в мережі.

Правильно натренована машина може розпізнавати закономірності у вмісті повідомлень і сортувати їх за категоріями: міжнародні/місцеві, Р2Р, А2Р, Р2А, спам тощо — тобто повністю відпадає потреба вручну розбиратися з ідентифікаторами, чорними і білими списками. У таких випадках шахрайство і спам опрацьовуються як окремий клас повідомлень, що може оброблятися фаєрволом на основі попередньо встановленого переліку правил.

Інший спосіб застосування машинного навчання — боротьба із сірими маршрутами: машина, що здатна розпізнати різницю між А2Р та Р2Р-трафіком і визначити його походження, може сприяти належній маршрутизації трафіку, забезпечуючи правильний обмін повідомленнями та захищаючи прибуток оператора.

Зрештою, оскільки система може навчатися, адаптуючись до зміни патернів трафіку, це дозволяє міжмережевому екрану еволюціонувати разом із загрозою. Досліджуючи мережу, машина краще розуміє механізм і походження повідомлень, що проходять через неї, та безпомилково ідентифікує навіть неповні метадані чи змінений уміст повідомлень.

Перехід на новий рівень — Zero Trust

Шкідливе програмне забезпечення та SMS-фішинг — ще одна загроза для репутації й прибутків операторів мобільного зв’язку. Зазвичай зловмисники виманюють конфіденційні дані різними способами: перейти за посиланням, зателефонувати чи написати на електронну скриньку, що зазначена в SMS-повідомленні. Більш серйозні загрози, до прикладу, недавній FluBot, можуть поєднувати SMS-фішинг і троянські програми. У такому випадку в небезпеку потрапляють усі дані на враженому пристрої, що може мати катастрофічні наслідки.

Хоча SMS-фаєрволи відіграють ключову роль у виявленні та блокуванні спаму й спуфінгу (підробка номерів), навіть найкращі міжмережеві екрани не в змозі автоматично перевіряти безпечність URL-адрес у повідомленні. Оскільки реальна загроза — це саме гіперпосилання, правила фаєрволу повинні постійно оновлюватися. Найбільш очевидним рішенням стало би блокування всіх повідомлень, що містять відомі шкідливі URL-адреси. Зазвичай такі посилання реєструються в день атаки і вони недовговічні. Також вони можуть бути замінені чи змінені в подальшому, тому вносити їх до чорного списку — неефективно.

На щастя, ви можете доповнити свій фаєрвол сучасними рішеннями, як наприклад, Zero Trust, які розглядають усі гіперпосилання як шкідливі, якщо не доведено зворотне. Це нівелює вплив людського фактору та надійно захищає дані абонентів.

І підсумовуючи

SMS-фаєрволи — вірні друзі мобільних операторів: вони допомагають захистити прибутки та покращити стан екосистеми обміну повідомленнями. Однак, для оптимізації роботи фаєрволу і виведення безпеки на новий рівень потрібно щось більше, ніж просте розгортання міжмережевого екрана. Зверніться до наших експертів і дізнайтеся більше про наші рішення і способи підвищення дієвості вашого фаєрволу.